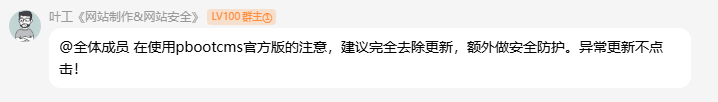

各位做 PbootCMS 站点的站长,注意了,现在有重大安全坑,大家一定要留心!

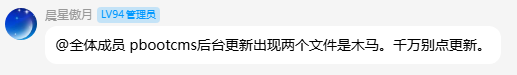

就在 2026 年 4 月 22 号,很多站长打开网站后台更新界面的时候,发现系统突然自动多出了两个全新的待更新 PHP 文件,一个是/admin.php_26_4_12,另一个是/tmp.php_2026_4_17,系统还默认给全部勾选好了,诱导大家直接点更新安装。

这里郑重跟大家说一句:这两个根本不是官方的正常更新文件,全是病毒后门,绝对绝对不要点更新!谁更谁中招!

说一下真实情况

首先明确一点,PbootCMS 官方从来没有推送过这两个文件,正常官方更新,文件名、版本包都是固定规范的,不会莫名其妙冒出这种带日期后缀的陌生新增文件。

这两个文件,本质就是黑客上传到你服务器的 WebShell 木马后门。

很多站长不懂,看到系统提示更新、还自动勾选了,随手就点确认执行,一旦更新部署完成,后果不堪设想:

1、黑客直接拿到你网站最高权限,后台、源码随便改

2、全站数据库数据、会员信息全部被对方窃取

3、偷偷给网站挂上黑链、色情赌博违规广告,直接导致网站被百度 K 站、永久降权

4、还会顺着这个木马感染整台服务器,服务器上别的站点也会全部沦陷

而且这次套路特别阴,直接伪装成官方系统更新,普通人根本分辨不出来,一不小心就主动给病毒放行。

现在立刻马上要做的操作

1、先第一时间把列表里这两个文件的勾选取消,绝对不要执行任何更新、确认、覆盖操作。

2、直接进到服务器文件管理、宝塔面板或者 FTP 里,找到这两个文件,彻底删掉,不要留任何备份。

3、给网站整站做一次全盘木马查杀,检查有没有其他隐藏的后门文件。

4、马上修改服务器密码、网站管理员后台密码、数据库密码,全部换成复杂度高的强密码。

5、调整网站目录权限,关闭无用目录的 PHP 执行权限和写入权限,防止再次被上传恶意文件。

6、以后所有程序升级,只看 PbootCMS 官方发布的正式公告和原版安装包,来路不明的更新提示一律无视。

站长心里话

最近针对 PbootCMS 的批量入侵、挂马攻击真的特别多,黑客的套路也越来越防不胜防,专门利用站长图省事、一键更新的习惯挖坑。

大家建站养站都不容易,千万不要一时大意,点一下就辛苦经营的网站全毁,损失惨重。

看到这条内容的,赶紧去自查一下自己的站点,也互相转告身边一起用这套程序建站的朋友、同行,提前规避风险,守住自己的网站安全!

皖公网安备34019102001454号

皖公网安备34019102001454号